一、前言

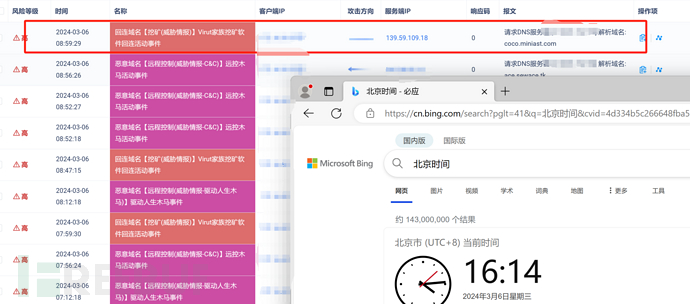

某日,通过流量监测设备和EDR发现挖矿请求告警,并存在长期445端口扫描。

二、病毒排查

上机排查,发现该服务器存在WannaMine4.0病毒,通过网上文章了解,如果请求挖矿域名遭安全设备拦截,会导致挖矿程序不运行,所以该服务器CPU正常。

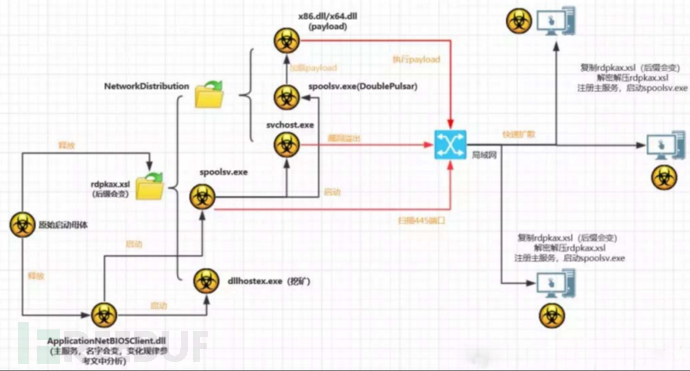

该病毒其攻击顺序为(借用网上师傅文章流程图):

1.主服务为ApplicationNetBIOSClient(随机组合生成),对应动态库为ApplicationNetBIOSClient.dll(由系统进程svchost.exe加载),每次都进行开机启动,启动后加载spoolsv.exe。

2.spoolsv.exe对局域网进行445端口扫描,确定可攻击的内网主机。同时启动漏洞攻击程序svchost.exe和spoolsv.exe(另一个病毒文件)。

3.svchost.exe执行“永恒之蓝”漏洞溢出攻击(目的IP由第2步确认),成功后spoolsv.exe(NSA黑客工具包DoublePulsar后门)安装后门,加载payload(x86.dll/x64.dll)。

4.payload(x86.dll/x64.dll)执行后,负责将rdpkax.xsl从本地复制到目的IP主机,注册ApplicationNetBIOSClient主服务,再解密文件,启动spoolsv执行攻击(每感染一台,都重复步骤1、2、3、4)

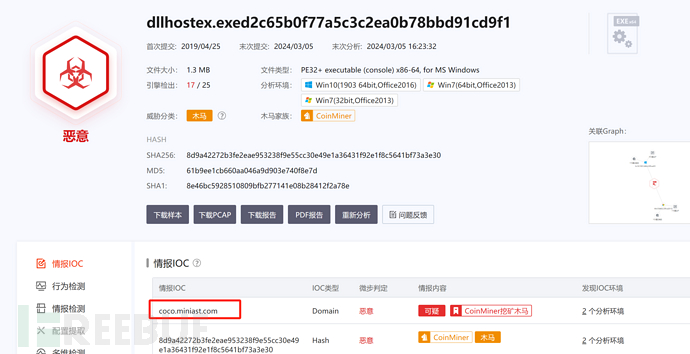

ddlhostex.exe程序为挖矿脚本,脚本指向coco.miniast.com 挖矿域名

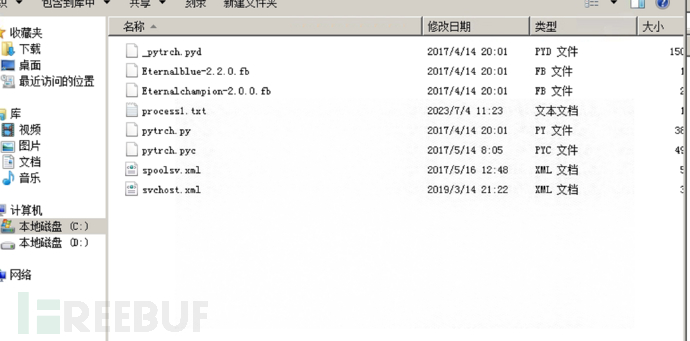

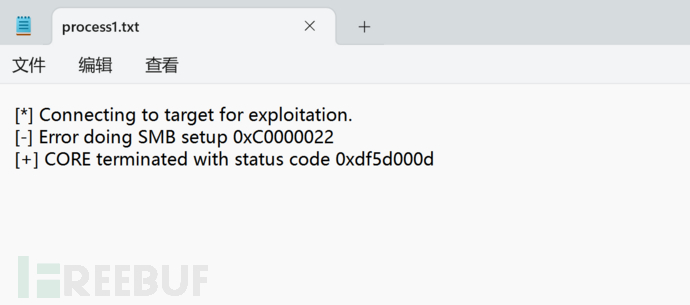

在C:Windows,存在NetworkDistribution文件目录,该文件目录下含有永恒之蓝扫描探测和利用工具,查看process1.txt文件,该文件为扫描日志且内容为空。

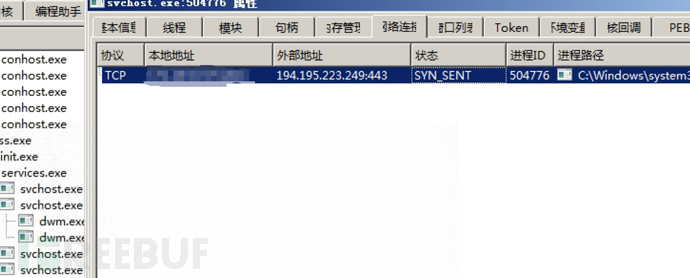

查看进程发现svchost.exe进程为伪造进程。与挖矿IP:194.195.223.249存在通信行为。

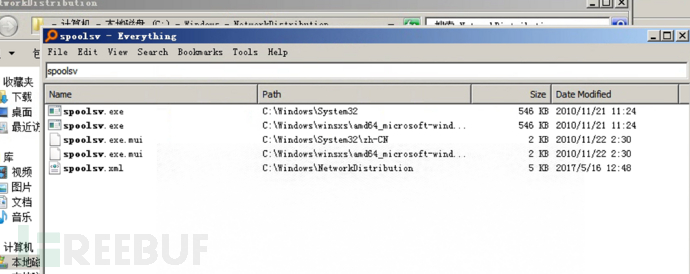

spoolsv.exx通过扫描445端口确定好可以攻击的主机后,就会在C:WindowsNetworkDistribution 目录下释放病毒的漏洞攻击程序,同时启动svchost.exe 和 spoolsv.exe

三、处置结果

确定之后,开始进行病毒处置:

结束组合名的服务对应的进程svchost.exe、挖矿进程dllhostex.exe

删除下列目录和文件

C:WindowsNetworkDistribution

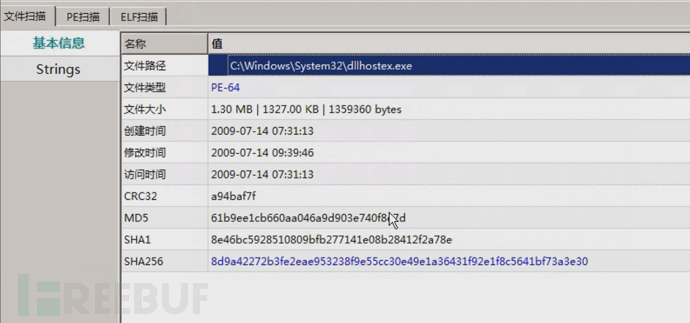

C:WindowsSystem32dllhostex.exe

C:WindowsSysWOW64dllhostex.exe

处置完毕后停止流量监测挖矿请求

同时防火墙拉黑恶意IP:139.177.196.162 194.195.223.249,服务器安装EDR。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章