一、基本介绍

概念:Volatility是一款开源内存取证框架,能够对导出的内存镜像进行分析,通过获取内核数据结构,使用插件获取内存的详细情况以及系统的运行状态。

适用:windows,linux,mac osx,android等系统内存取证。Volatility是一款开源内存取证框架,能够对导出的内存镜像进行分析,通过获取内核数据结构,使用插件获取内存的详细情况以及系统的运行状态。

关于内存取证,详细可以查看此篇文章→内存取证

二、实际案例一

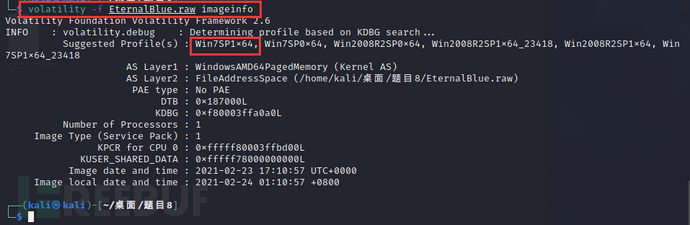

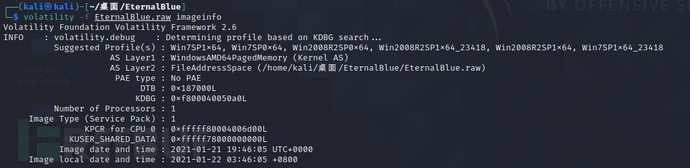

获取到profile,使用如下命令,并使用推荐的值作为profile

volatility -f EternalBlue.raw imageinfo

2. 查看用户。发现存在有隐藏用户key8

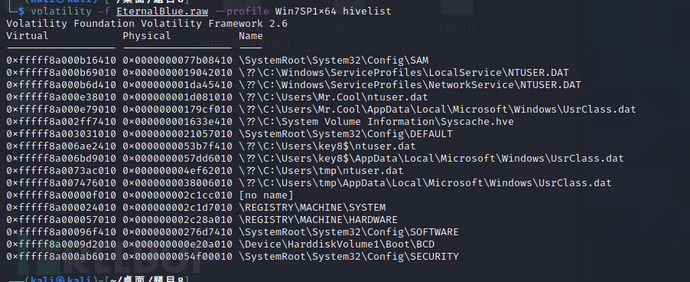

volatility -f EternalBlue.raw --profile Win7SP1x64 hashdump 可以使用注册表查看该用户的具体键值,查看注册表列表对应情况

volatility -f EternalBlue.raw --profile Win7SP1x64 hivelist 因为可以知道隐藏用户在Sam中,所以直接将该注册表信息下载

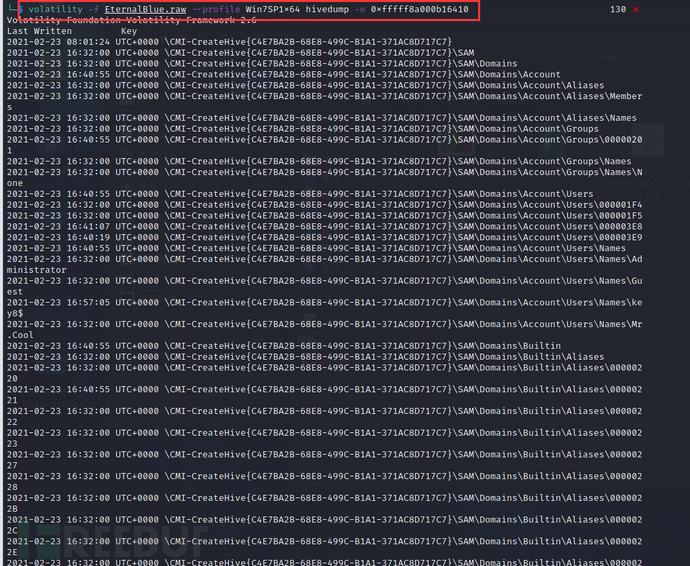

volatility -f EternalBlue.raw --profile Win7SP1x64 hivedump -o 0xfffff8a000b16410 直接使用grep进行筛选含有key8的

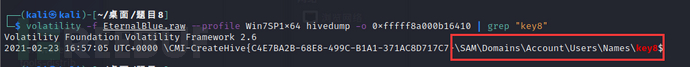

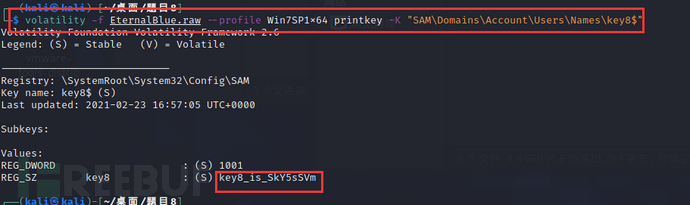

volatility -f EternalBlue.raw --profile Win7SP1x64 hivedump -o 0xfffff8a000b16410 | grep "key8" 获取到具体key值,此时应该注意参数为大写的K,并且位置中最前面不能含有

volatility -f EternalBlue.raw --profile Win7SP1x64 printkey -K "SAMDomainsAccountUsersNameskey8$" 三、实际案例二

获取到imageinfo

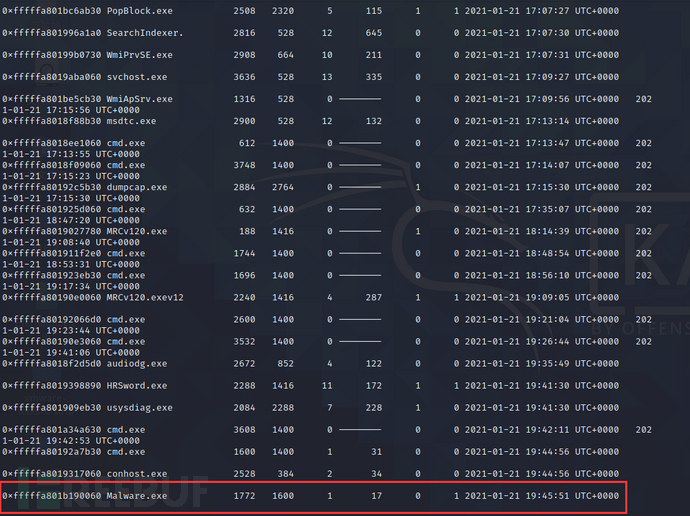

volatility -f EternalBlue.raw imageinfo 查看进程

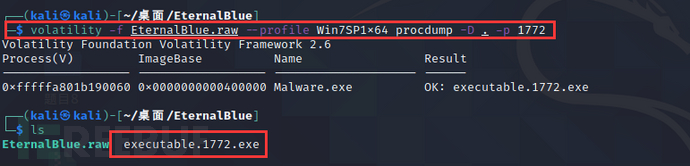

volatility -f EternalBlue.raw --profile=Win7SP1x64 pslist 根据恶意文件的进程下载该文件,当前目录下新增executable.1772.exe文件

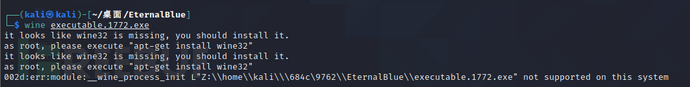

volatility -f EternalBlue.raw --profile Win7SP1x64 procdump -D . -p 1772 使用wine软件查看该文件,发现wine没安装成功

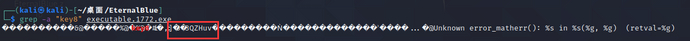

wine executable.1772.exe 使用grep命令获取key ,获取到key

grep -a "key8" executable.1772.exe 四、总结思考

Volatility在Kali Linux中安装有,可以直接使用

使用Volatility需要记住基本的命令,然后就可以直接使用了

# Volatility # 内存取证

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022